Decoderingsaanvallen op Alpha en Cream - Wanneer DeFi-samenwerking op de proef wordt gesteld. Het artikel vertelt over de recente hack en lessen voor de DeFi-ruimte.

In 10 minuten zakte de prijs van CREAM soms meer dan 30% in, de prijs van ALPHA daalde ook sterk!

De recente Cream-aanval wordt beschouwd als een van de meest complexe aanvallen in de geschiedenis van DeFi. Dit is een goed verhaal over het op de proef stellen van samenwerking in DeFi, een les die elk project of elke investeerder in acht moet nemen.

Er wordt vanuit vele bronnen naar het volgende artikel verwezen om u de voortgang van de aanval te sturen, die gebeurtenis te analyseren en de geleerde lessen om de DeFi-ruimte te ontwikkelen om steeds beter te worden.

Laten we beginnen!

ontwikkelingen

Hieronder staat het contract van de hack: https://etherscan.io/tx/0x745ddedf268f60ea4a038991d46b33b7a1d4e5a9ff2767cdba2d3af69f43eb1b

Cream's IronBank werd gehackt, in totaal $ 37,5 miljoen aan schade.

Op basis van de transactie-informatie gebruikt de aanvaller Alpha Homora en leent hij sUSD van IronBank, telkens twee keer zoveel.

Opmerking : Iron Bank is een nieuw product van Cream, via Iron Bank op de witte lijst geplaatste projecten kunnen activa van Cream lenen ZONDER onderpand.

Details zijn hier te vinden.

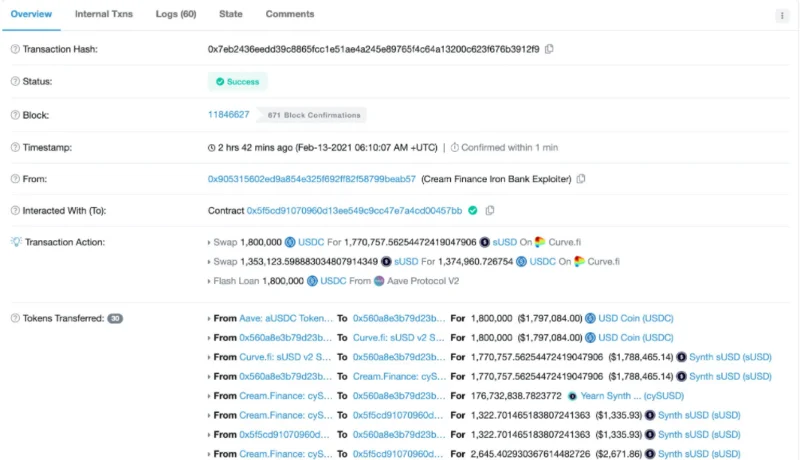

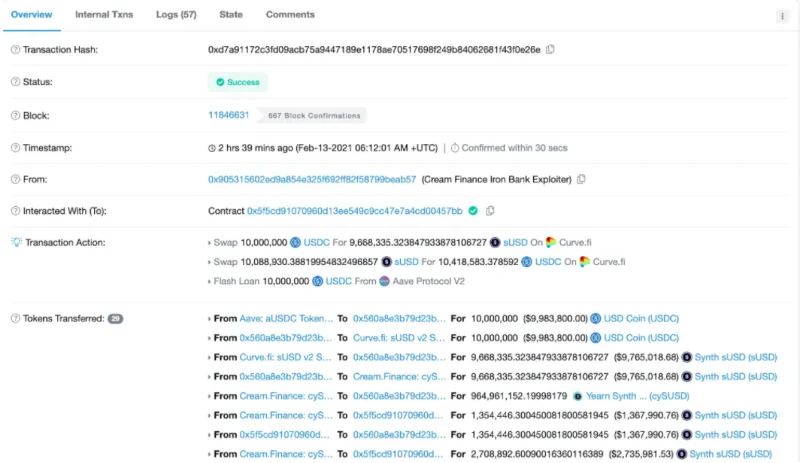

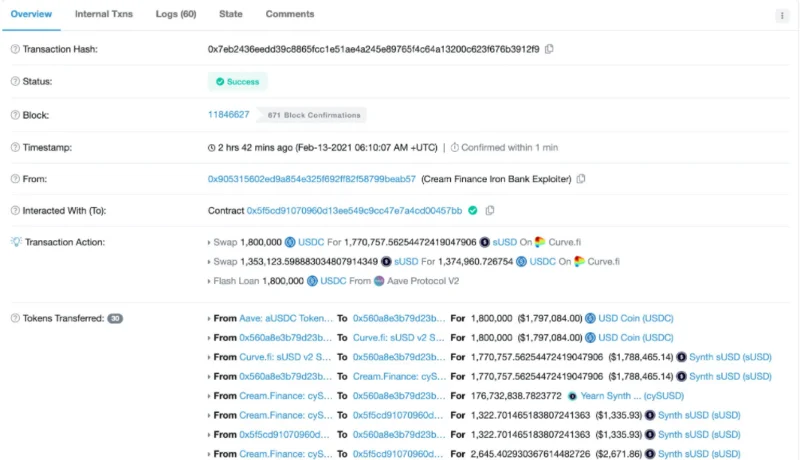

De aanvaller voert eerst 2 transacties uit en stuurt activa naar IronBank om cySUSD te ontvangen. Vervolgens gebruikte hij flashloan van Aave v2 en converteerde hij USDC naar sUSD via Curve.

De aanvaller stuurt vervolgens sUSD naar IronBank, waardoor hij cySUSD kan blijven lenen, uitlenen en ontvangen (een deel van de sUSD wordt gebruikt om transactiekosten te betalen). Daarnaast werd 10 miljoen USD geleend met behulp van flitsleningen en werd dit nog steeds gebruikt om het bedrag aan cySUSD te verhogen.

Uiteindelijk bezat de aanvaller zoveel cySUSD dat hij alles van Ironbank kon lenen.

![Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld]()

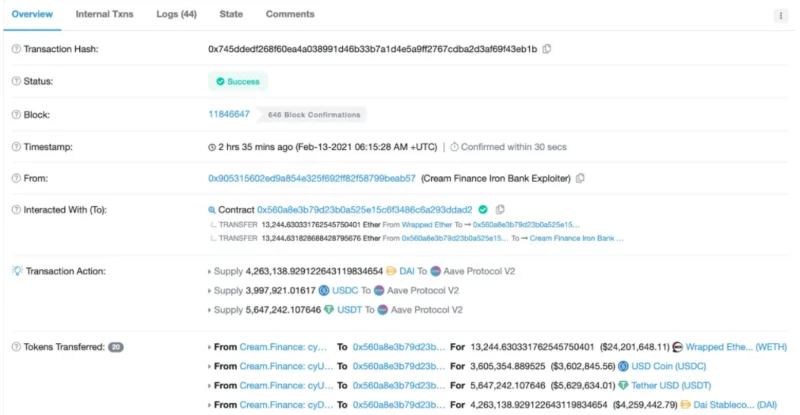

Op dit punt leent de aanvaller:

- 13.2K WETH

- 3,6 miljoen USDC

- 5,6 miljoen USDTILJOEN

- 4.2M LANG

![Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld]()

Eindelijk hij:

- Stort stablecoins naar Aave V2.

- 1k ETH "liefdadigheid: terug naar IronBank en Homora.

- Witwassen van geld (220 ETH) via Tornado Cash.

- En de resterende ongeveer 11k ETH bevindt zich in het portemonnee-adres van de aanvaller.

![Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld]()

Drama begint!!

De aanval veroorzaakte veel schade aan Cream Finance, maar al snel tweette het project dat hun protocol goed werkte en niet was gehackt.

Als Cream niet het slachtoffer was, wie was dan degene die werd aangevallen? Alle ogen begonnen zich op Alpha Finance te richten, maar het project had al na een paar uur snelle verwerkingsstappen en volledig bijgewerkte informatie voor gebruikers.

Een overzicht van incidentmeldingen van Alpha

- De aanvaller leent ETH van Cream's Ironbank met sUSD als onderpand.

- De aanvaller betaalt de sUSD-lening terug. Door een bug in Alpha's product kan een aanvaller hier echter een klein bedrag aan verdienen.

- Herhaal totdat dat nummer 7 nummers kruist.

- Alpha Homora had op dat moment een enorme schuld bij IronBank, maar de debiteur liep natuurlijk al weg.

- Hij waste geld wit via Tornado Cash en gaf 1.000 ETH terug aan Alpha en Cream.

Opmerking : Dit zorgt er niet voor dat de kredietverstrekkers van Cream hun activa direct verliezen, in plaats daarvan bouwen ze een enorme schuld op van Alpha Homora.

Wie is het slachtoffer?

Cream en Alpha, dus wie is het slachtoffer?

De partijen die betrokken zijn bij de aanval zijn onder meer:

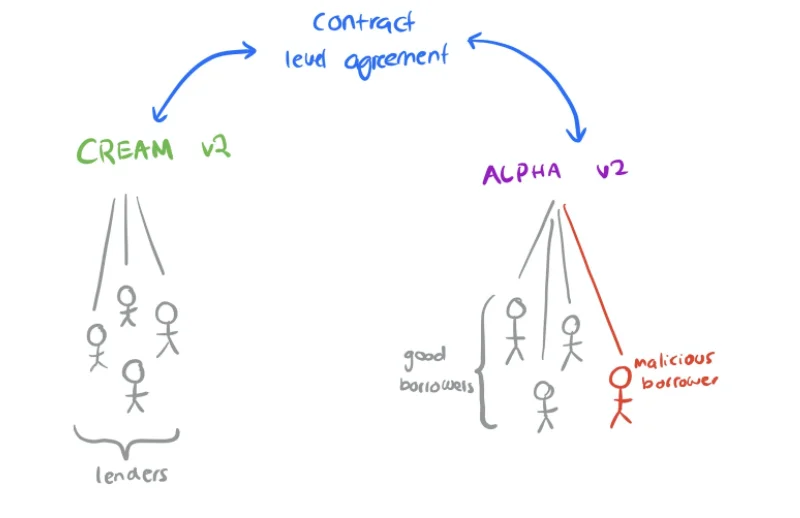

- Cream v2 : Akkoord gegaan met intensieve integratie op contractniveau met Alpha Homora v2.

- Alpha Homora v2 : Kom op contractniveau overeen om activa te lenen van Cream v2 zonder onderpand.

- Lender on Cream : Wanneer de gemeenschap akkoord gaat met een overeenkomst over een intensieve samenwerking tussen Cream en Alpha, betekent dit dat de geldschieter niet alleen uitleent aan Cream-gebruikers, maar ook aan Alpha Homora v2-gebruikers.

- Lener op Alpha : vergelijkbaar met lener op Alpha, leen niet alleen van Alpha, maar ook van Cream v2. De aanvaller behoort tot deze groep en wordt geclassificeerd als een lener met slechte bedoelingen.

![Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld Aanvallen op Alpha en Cream ontsleutelen - wanneer DeFi-samenwerking op de proef wordt gesteld]()

Direct:

- Op een fundamenteel niveau : Alpha Homora is Cream v2.

- Dieper kijken : De activa van de kredietverstrekkers op Cream worden geleend door de partij met slechte bedoelingen.

Met bovenstaande analyse zou Alpha de partij moeten zijn om de schade van Cream te vergoeden. Vanuit technisch oogpunt is Cream echter de partij die verantwoordelijk is voor het veiligstellen van de activa van de geldschieter. Alpha kan dus volledig afstand doen van de verantwoordelijkheid en de samenwerking opzeggen en die wanbetaling overlaten aan de gebruikers van Cream.

Natuurlijk, met de reputatie en het succes van het heden, is het vermogen van Alpha om dit te doen erg laag. Maar de aanval bracht een bestaand probleem aan het licht met de samenwerking tussen projecten in DeFi.

Gevolg

Het volgende interessante is dat, hoewel de aanval werd uitgevoerd via het contract van Alpha, Cream het meest leed. Cream's AUM (activa onder beheer) daalde in slechts 1 dag van 700 miljoen naar 200 miljoen en de tokenprijs daalde met 30%. Daarentegen daalde Alpha's AUM slechts met 10% en was de token-uitverkoop onbeduidend.

De oorzaak van deze paradox kan te wijten zijn aan:

- Cream was de eerste die aan het licht kwam, dus paniekverkopen hadden een sterke impact op hen.

- De kredietverstrekkers van Cream realiseerden zich dat zij degenen waren die het meest te lijden hadden (afgezien van de daling van de tokenprijzen, hadden Alpha-gebruikers bijna niets te lijden).

Lenen aan een markt met een hefboomwerking van x9 was zelfs vóór de aanval te riskant, en de kredietverstrekkers van Cream worden zich hiervan steeds meer bewust.

Les

Deze aanvallen hebben bewezen dat DeFi op dit moment nog erg jong is en dat het risico groot is voor gebruikers. Auditing is erg tijdrovend en duur en zelfs nadat de audit is gedaan, als het product niet overeenkomt met de smaak, zal alles mislukken.

Alpha deed twee keer een audit en werd toch gehackt, de aanval was zo complex dat het ontwikkelaars en onderzoekers uren kostte om de aard van het probleem te begrijpen.

Vorige week werd yDAI (1 Yearn's kluis) gehackt, het ontwikkelteam kwam met een oplossing om de schatkist te openen om iedereen te vergoeden voor de schade. Met Alpha is de markt die hun tokens als schuld accepteert echter te klein, dus als Alpha wil compenseren, zal het een aparte overeenkomst moeten sluiten met de kredietverstrekkers.

Van de bovenstaande aanvallen zullen veel oplossingen nodig zijn om de beveiliging en veiligheid van zowel projecten als gebruikers te waarborgen. Enkele suggesties zijn:

- Voer geautomatiseerde tests uit en vergelijk continu en zorg voor de juistheid van het algoritme.

- Schaal TVL zorgt langzaam voor veiligheid in elke fase om schade zo laag mogelijk te houden.

Epiloog

De grens tussen risico en effectiviteit zal meer en meer worden getest, en elke aanval is een les voor DeFi om te rijpen.

Voor investeerders zelf is een goede kapitaalallocatie en de tijd nemen om het systeem te begrijpen, voordat ze zich in een project aaperen. Bovendien is getuige zijn van de beslissing en actie van het project nadat het is aangevallen, ook een goede test om te zien of het ontwikkelingsteam echt gepassioneerd is over hun product.

“Rendement gaat hand in hand met risico”

Referentielink: https://defiweekly.substack.com/p/efab8b4a-5b1d-4d87-8a64-913070ec328f